Las amenazas de ciberataques se encuentran entre los mayores riesgos que enfrentan las organizaciones en la actualidad. Descubre las soluciones integradas en la plataforma SAP “que no requieren licenciamiento” y que pueden ayudarte en tu estrategia de Ciberseguridad SAP / GDPR / LGPD.

Descripción general

Los sistemas SAP no están preconfigurados de forma predeterminada con las prácticas de seguridad más utilizadas. Como resultado, los entornos de SAP quedan expuestos a una serie de riesgos cibernéticos de amenazas internas y externas, que buscan manipular la integridad de los entornos de SAP, sus datos transaccionales, registros y datos confidenciales. Los piratas informáticos tienen conocimiento sobre estas características de los sistemas SAP – que por defecto no traen las prácticas de seguridad más utilizadas – y están explotando estas vulnerabilidades para lograr sus objetivos, manipulando y obteniendo datos sensibles.

A continuación se muestran las principales amenazas a la seguridad de SAP:

- Código malicioso en desarrollo ABAP (Z / Y);

- Las notas del parche de seguridad de SAP no se aplican;

- Tráfico de datos de texto abierto inseguro;

- Contraseñas predeterminadas / Contraseñas simples;

- Comunicación RFC insegura;

- Comunicación web insegura;

- Autenticación de usuario insegura;

- Exposición a datos sensibles (GDPR / LGPD).

La plataforma SAP tiene herramientas y mecanismos integrados que pueden ayudar en la estrategia de seguridad cibernética.

PREOCUPADO POR LA SEGURIDAD DE LA INFORMACIÓN DE SUS SISTEMAS SAP?

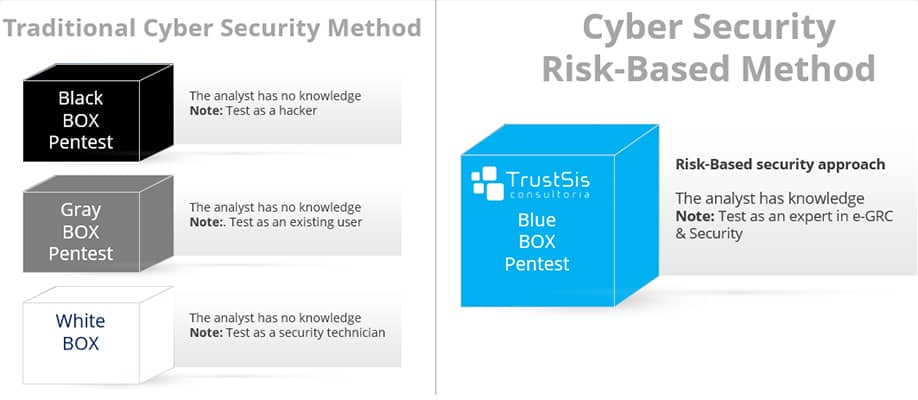

Existen diferentes estrategias para el proceso Pentest en el contexto de Cyber Security para sistemas SAP. Los métodos tradicionales están orientados a las pruebas de penetración BOX negras, grises y blancas. TrustSis desarrolló el método de seguridad cibernética Blue BOX orientado al riesgo.

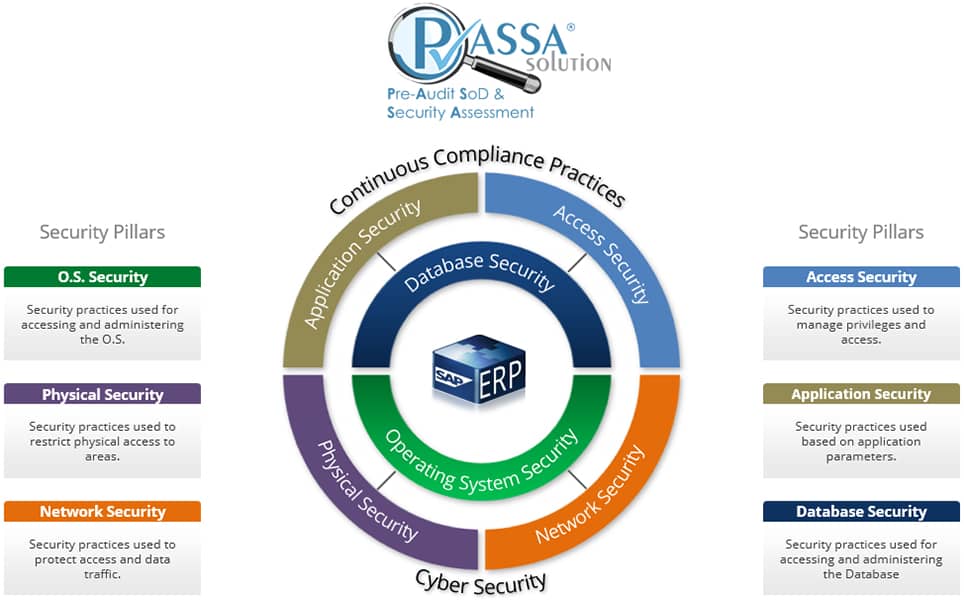

P.A.S.S.A. – DESARROLLADO POR AQUELLOS QUE HACEN CUMPLIMIENTO DE SU PROPIO NEGOCIO

TrustSis ha desarrollado un método para ayudar a las empresas a anticipar situaciones de incumplimiento de las auditorías y las prácticas internas de GRC. PASSA: la evaluación Pré Audit Security y SoD Assessmenté es esencial para evitar esos GAP auditados no deseados.

Para cada no conformidad identificada por PASSA, se presentará un macro plan de buenas prácticas, que incluirá la siguiente información:

- Incumplimiento identificado

Vista macro de los procedimientos utilizados «TAL CUAL»; - Plan de acción correctiva

Vista macro de las mejores prácticas recomendadas para corregir incumplimientos; - Estimación de tiempo y recursos involucrados

Vista macro de las actividades de acciones correctivas, el tiempo necesario para la corrección y las personas / áreas involucradas.

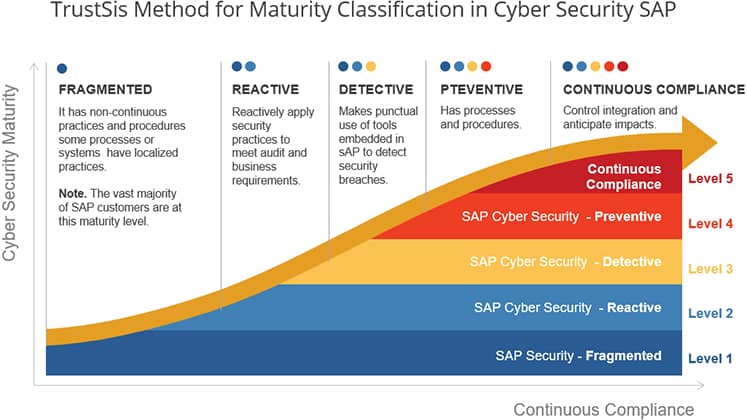

Método TrustSis para la clasificación por madurez en ciberseguridad SAP

Cómo ayudamos a nuestros clientes

Plataforma y dominio de proceso

Frente a constantes innovaciones en prácticas y soluciones sistémicas, no tiene que preocuparse. Estamos especializados y preparados para recomendar los mejores procesos y plataforma para abordar sus requisitos y desafíos.

Implementación de la medida correcta

Todos los procesos se modelan respetando los requisitos de GRC y las prácticas de seguridad, políticas internas, normativas, etc. Realizamos las configuraciones de la solución adoptada buscando mejorar la experiencia del usuario y reducir el costo operativo del proceso.

Soporte y Apoyo

Ofrecemos servicios de soporte AMS especializados para operar y sostener el proceso establecido. Contamos con un equipo capacitado en el proceso y solución, y métodos y prácticas diferenciadas para el servicio y aseguramiento continuo del cumplimiento. CUMPLIMIENTO Soporte del OPERADOR. ¡Exclusivo de TrustSis!