As ameaças com ataques cibernéticos estão entre os maiores riscos atualmente enfrentados pelas organizações. Conheça as soluções embarcadas na plataforma SAP “que não requerem licenciamento” e que podem lhe auxiliar na sua estratégia de Cyber Security SAP / GDPR / LGPD.

Descrição Geral

Os sistemas SAP não são pré-configurados por padrão com as práticas de segurança mais utilizadas. Como resultado, os ambientes SAP tornam-se expostos a uma série de riscos cibernéticos provenientes de ameaças internas e externas, os quais buscam manipular a integridade dos ambientes SAP, seus dados transacionais, logs e dados sensíveis. Os hackers possuem conhecimentos acerca destas características dos sistemas SAP – que por padrão não trazem as práticas de segurança mais utilizadas – e estão explorando essas vulnerabilidades para atingir seus objetivos, manipulando e obtendo dados sigilosos.

Abaixo as principais ameaças de segurança SAP:

- Código malicioso no desenvolvimento ABAP (Z/Y);

- Notas de correção de Segurança SAP não aplicadas;

- Tráfego inseguro de dados em texto aberto;

- Senhas padrão / Senhas simples;

- Comunicação RFC insegura;

- Comunicação Web insegura;

- Autenticação insegura de usuários;

- Exposição a dados sensíveis (GDPR / LGPD).

A plataforma SAP possui ferramentas e mecanismos embarcadas que podem auxiliar na estratégia de cyber security.

PREOCUPADO COM A SEGURANÇA DA INFORMAÇÃO DOS SEUS SISTEMAS SAP?

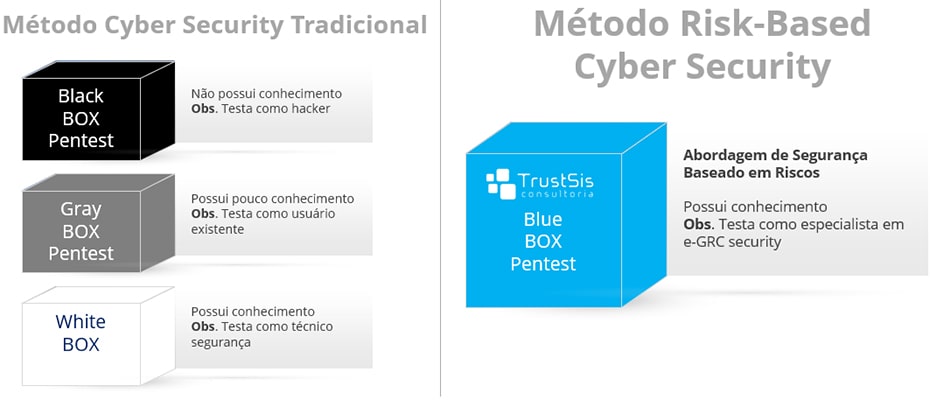

Existem diferentes estratégias para o processo de Pentest no contexto Cyber Security para sistemas SAP. Os métodos tradicionais são orientados a teste de penetração Black, Gray e White BOX. A TrustSis desenvolveu o método Blue BOX Cyber Security Orientado a Riscos.

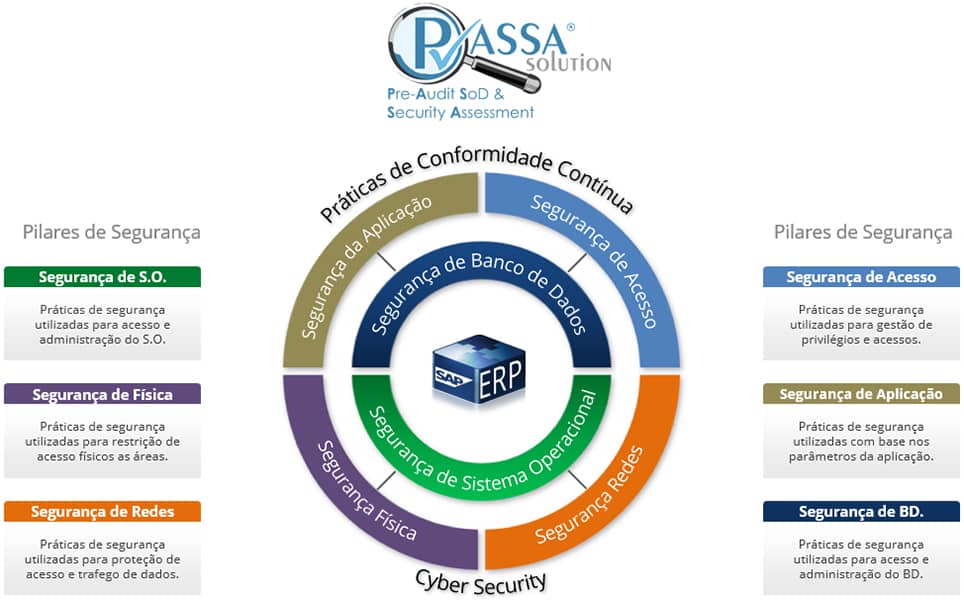

P.A.S.S.A. – DESENVOLVIDO POR QUEM FAZ DO COMPLIANCE SEU PRÓPRIO NEGÓCIO

A TrustSis desenvolveu um método para ajudar as empresas a anteciparem as situações de não conformidades com auditorias e práticas internas de GRC. O PASSA – Pré Audit Security and SoD Assessment é fundamental para evitar aqueles GAPs com auditoria indesejados!

Para cada não conformidade identificada pelo PAASA será apresentada um plano macro de boas práticas que contemplará as seguintes informações:

- Não conformidade identificada

Visão macro dos procedimentos utilizados “AS-IS”; - Plano de ação corretiva

Visão macro das boas práticas recomendadas para correção das não conformidades; - Estimativa de tempo e recursos envolvidos

Visão macro das atividades de ações corretivas, tempo necessário para correção e pessoas / áreas envolvidas.

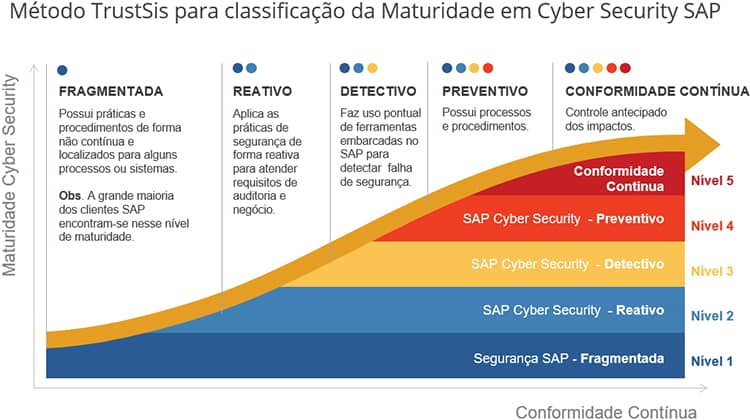

Método TrustSis para classificação da Maturidade em Cyber Security SAP

Como ajudamos nossos clientes

Domínio do processo e plataforma

Diante das inovações constantes de práticas e soluções sistêmicas, você não precisa se preocupar. Somos especializados e preparados para recomendar os melhores processos e plataforma para tratar dos seus requisitos e desafios.

Implantação da medida certa

Todos os processos são modelados observando os requisitos GRC e práticas de segurança, politicas internas, regulamentação etc. Realizamos as configurações da solução adotada buscando melhorar a experiência do usuário e reduzir o custo operacional do processo.

Suporte e Sustentação

Oferecemos serviços de suporte AMS especializado para operação e sustentação do processo estabelecido. Possuímos equipe capacitada no processo e solução e métodos e práticas diferenciadas para atendimento e garantia da conformidade continua. Suporte OPERADOR DE COMPLIANCE. Uma exclusividade TrustSis!