SAP S/4HANA – ESTE É O MOMENTO DE OBTER A SEGURANÇA DESEJADA NOS PERFIS DE ACESSO!

Implantação SAP S/4HANA utilizando a abordagem Greenfield, Brownfield ou Bluefield, o que isso influência nos perfis de acesso?

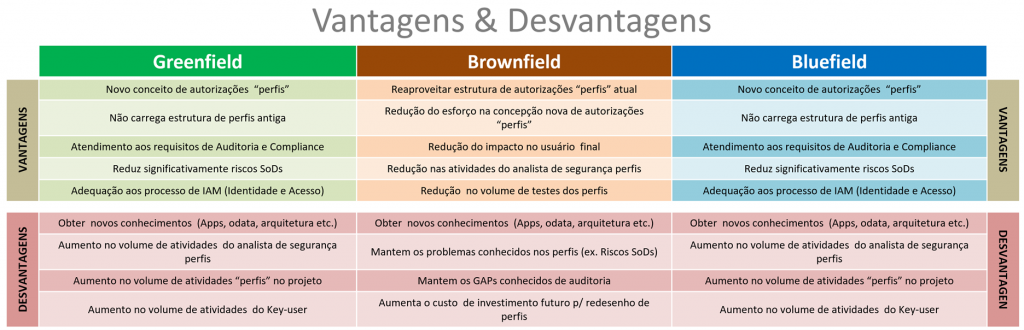

A definição estratégica de migração do SAP para o SAP S/4HANA considera vários cenários incluindo as vantagens e desvantagens de cada um deles em relação ao método que será utilizado.

Os aspectos de autorizações “perfis de usuários” também fazem parte dos cenários que determinam o método mais adequado de migração. As implicações de autorizações, ou seja; a maneira em que os perfis dos usuários serão impactados em decorrência da escolha entre os modelos mais conhecidos Greenfield, Brownfield ou Bluefield, certamente não determinam a escolha do modelo em si, no entanto, é bom conhecer quais são essas implicações incluindo suas vantagens e desvantagens em relação a modelo adotado

É fato que SAP S/4HANA vai além de um upgrade técnico, a plataforma HANA está repleta de inovações funcionais e tecnológicas que possibilitam entre outras coisas uma nova experiencia para os usuários através dos apps FIORI, simplifica a estrutura de tabelas e consequentemente transforma o acesso e processamento mais dinâmico e rápido.

Todas essas melhorias e inovações proporcionadas pelo S/4HANA mencionadas acima demandaram também melhorias significativas na arquitetura de autorizações SAP “Perfis”.

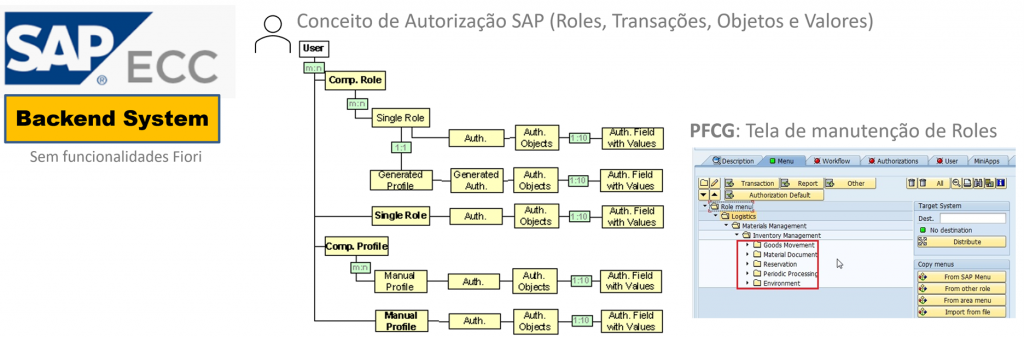

O conceito de autorização tradicional para sistemas SAP ECC e versões anteriores (Plataforma SAP Netweaver ABAP), são estruturados para proteger transações, programas e serviços contra acesso não autorizado.

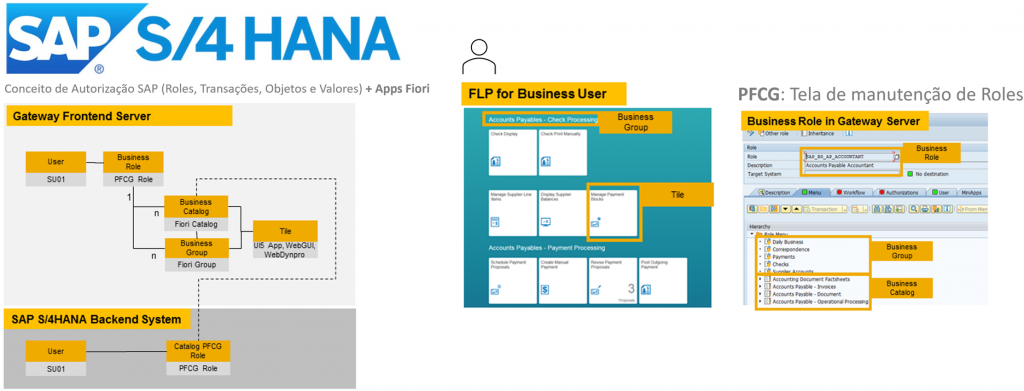

Obs. A figura abaixo ilustra o exemplo de arquitetura tradicional de autorização (perfis) que conhecemos atualmente!

Fonte da imagem: sap.com

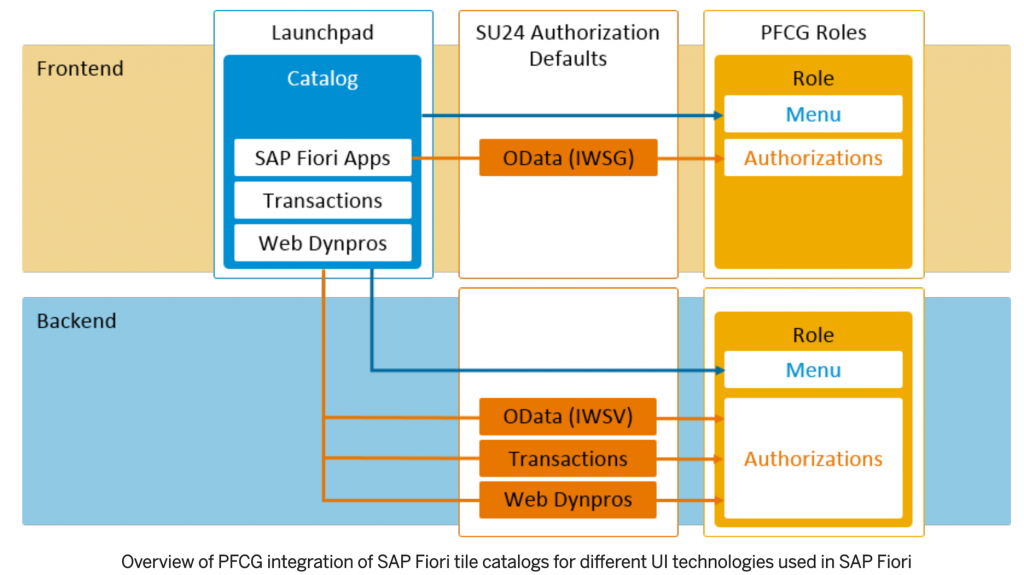

O conceito de autorização S/4HANA é muito semelhante ao modelo tradicional de autorizações estruturados para proteger transações, programas, serviços contra acesso não autorizado. A diferença basicamente fica por conta da inclusão da tecnologia FIORI que melhora a experiência dos usuários com o uso dos Apps FIORI.

Obs. A figura abaixo ilustra o exemplo de arquitetura S/4HANA

Fonte da imagem: sap.com

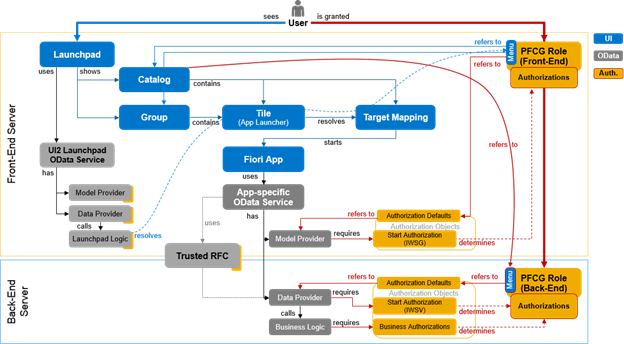

Traduzindo para uma visão técnica todas as inovações que ocorreram na arquitetura de autorizações (Perfis) S/4HANA, o desenho abaixo faz a Ilustração dos principais acessos requeridos por um usuário de negócio utilizando Launchpad FIORI e sua relação com perfis e restrições de acesso que estamos acostumados a lidar no dia-a-dia (PFCG)

Já o desenho abaixo mostra uma visão mais alto nível dos principais atributos envolvidos nos aspectos de segurança em comparação a visão técnica ilustrada acima.

ABORDAGEM GREENFIELD, BROWNFIELD OU BLUEFIELD, O QUE ISSO INFLUÊNCIA NOS PERFIS DE ACESSO?

Modelo de Migração S/4HANA – Greenfield (impacto na autorização SAP “perfis”)

Na adoção desse modelo de migração Greenfield a estrutura e conceitos de autorizações SAP “perfis” poderá ser idealizada e definida para que sejam incorporados os conceitos de utilização de apps FIORI e também para atender os requisitos de auditoria bem como compliance GRC (exemplo: redução de riscos SoD – Segregação de Função). Obs. A adoção desse modelo implica em realizar uma nova implantação SAP, e isso da a oportunidade também em idealizar um modelo de perfis mais eficaz do ponto de vista de segurança, auditoria e riscos SoDs – Segregação de função.

Modelo de Migração S/4HANA – Brownfield (impacto na autorização SAP “perfis”)

Na adoção desse modelo de migração Brownfield a estrutura de autorizações SAP “perfis” atual será mantida a mesma, e durante o processo de migração os perfis serão atualizados com novas transações, objetos e possibilidade de inclusão dos novos apps FIORI. Esses ajustes nos perfis serão testados para garantir que os usuários tenham todas as autorizações necessárias para desempenhar suas atividades após a migração. Obs. Mesmo que seja adotado esse modelo, ainda é possível incorporar na estratégia do projeto as práticas para atender os requisitos de auditoria bem como Compliance GRC (exemplo: redução de riscos SoD – Segregação de Função).

Modelo de Migração S/4HANA – Bluefield (impacto na autorização SAP “perfis”)

Na adoção desse modelo de migração Bluefield a estrutura de autorizações SAP “perfis” poderá ser mantida a mesma com todos os possíveis problemas mencionados no método Brownfield. Por outro lado, o método Bluefield oferece ferramentas personalizadas que automatizam o processo de migração permitindo selecionar dados, configurações e customizações. A estrutura e conceitos de autorizações SAP “perfis” poderá então ser idealizada e definida para que sejam incorporados os conceitos de utilização de apps FIORI e também para atender os requisitos de auditoria bem como Compliance GRC (exemplo: redução de riscos SoD – Segregação de Função).

TOP 8 DICAS PARA AJUDAR NA ESTRATÉGIA DE SEGURANÇA S/4HANA

-

-

- Nenhuma ferramenta de auxilio na identificação dos problemas com falta de acesso consolida todas as informações necessárias para determinar a solução do problema. É necessário as vezes navegar em todas ou várias delas para se determinar a causa raiz de um problema de falta de acesso;

- Lembre-se de que o usuário S/4HANA deve existir com o mesmo ID no sistema front-end e back-end;

- Nem todas as falhas de acesso estão relacionado aos “perfis”. O erro pode estar no catálogo, grupo ou serviço;

- O tempo necessário para identificação de falhas de acesso que utilizam apps FIORI é maior que o tempo gasto para identificação de falhas de acesso que não utilizam apps FIORI. Obs. Lembrando que há novas ferramentas disponibilizadas pela SAP para para se determinar a causa raiz de um problema de falta de acesso;

- O catalogo FIORI pode ser compartilhado em perfis derivados;

- Aproveitar o momento de migração S/4HANA (independente do modelo escolhido) para criar a melhor estrutura de perfis de acesso com o objetivo de:

-

- Reduzir Riscos SoDs – Segregação de Função;

- Reduzir GAPs de Segurança e Auditoria;

- Estabelecer nomenclatura mais adequada para integração SAP IdM – processos IAM,

- Tornar mais flexível a reutilização dos perfis.

-

- Estabelecer politica de governança em desenvolvimento ABAP

-

- Incorporar authority-check nos desenvolvimentos;

- Mapear preventivamente os riscos e vulnerabilidades nos códigos;

- Identificar preventivamente as transações Z/Y que necessitam estar na matriz de Riscos SoDs,

- Para quem optou pelo método Greenfield, esse é o momento de obter o controle da segurança das customizações com uma politica de segurança e governança ABAP bem elaborada.

-

- Estabelecer uma arquitetura de Segurança considerando o novo landscape

-

- Estabelecer relação de confiança para aplicações em nuvem;

- Garantir acesso seguro para os usuários vindos da internet através de interfaces FIORI;

- Estabelecer comunicação segura entre Sistemas SAP e não SAP,

- Avaliar os aspectos de privacidade LGPD/GDPR com troca de informações entre sistemas e hospedagem dos sistemas em provedores desses serviços.

-

-